La version 2025 du Rapport sur les mots de passe compromis a été publiée par Specops, qui a analysé « sur une année les identifiants volés par des logiciels malveillants ». En résulte un état des lieux de la compromission de mots de passe, en mettant l’accent sur les identifiants les plus utilisés, les plus volés et les plus faciles à déchiffrer. « Au total, 1 089 342 532 mots de passe volés, capturés sur une période de 12 mois, ont été analysés pour ce rapport », précise Specops.

-

WarmSteps Sexy G-string Strings M-XL Culottes pour femmes Sous-vêtements sans couture Festonné Intimates Lingerie Fitnes Sports T-back Tanga

1240 CFA Choix des options Ce produit a plusieurs variations. Les options peuvent être choisies sur la page du produit -

Xiaomi-Lunettes de soleil intelligentes pour hommes et femmes, appel Bluetooth, casque de sport en plein air, HIFI, lumière bleue, étanche, anti-UV

2805 CFA – 2875 CFA Choix des options Ce produit a plusieurs variations. Les options peuvent être choisies sur la page du produit -

F · programme Burgos Board-Monture de lunettes rétro pour hommes, lunettes optiques anti-lumière bleue, 5805

16469 CFA Choix des options Ce produit a plusieurs variations. Les options peuvent être choisies sur la page du produit -

Adidas SAMBAE-Chaussures de planche coordonnantes pour femme, confortables, absorbant les chocs, style décontracté, couleur noire

51528 CFA – 78050 CFA Choix des options Ce produit a plusieurs variations. Les options peuvent être choisies sur la page du produit -

Squishy-Jouets Sensoriels pour Fille, Gnocchi Rose, Gâteau de Chat d’Infirmière, Pierre d’Argile Padratique, Cadeaux pour Adultes, Instituts Soulignés

2640 CFA Choix des options Ce produit a plusieurs variations. Les options peuvent être choisies sur la page du produit -

Bracelet tressé pour Apple Watch, Bracelets, 40mm, 44mm, 46mm, 42mm, 49mm, 45mm, 41mm, 38mm, iWatch Series 10, SE, 9, 8, 7, 6, Ultra 2

961 CFA – 1030 CFA Choix des options Ce produit a plusieurs variations. Les options peuvent être choisies sur la page du produit -

Lunettes de lecture rondes anti-lumière bleue pour hommes et femmes, lunettes vintage, presbytie, hypermétropie, lunettes de lecture féminines, mode

523 CFA – 574 CFA Choix des options Ce produit a plusieurs variations. Les options peuvent être choisies sur la page du produit

Mots de passe volés : « 123456 », « admin » ou « password » ont toujours la cote…

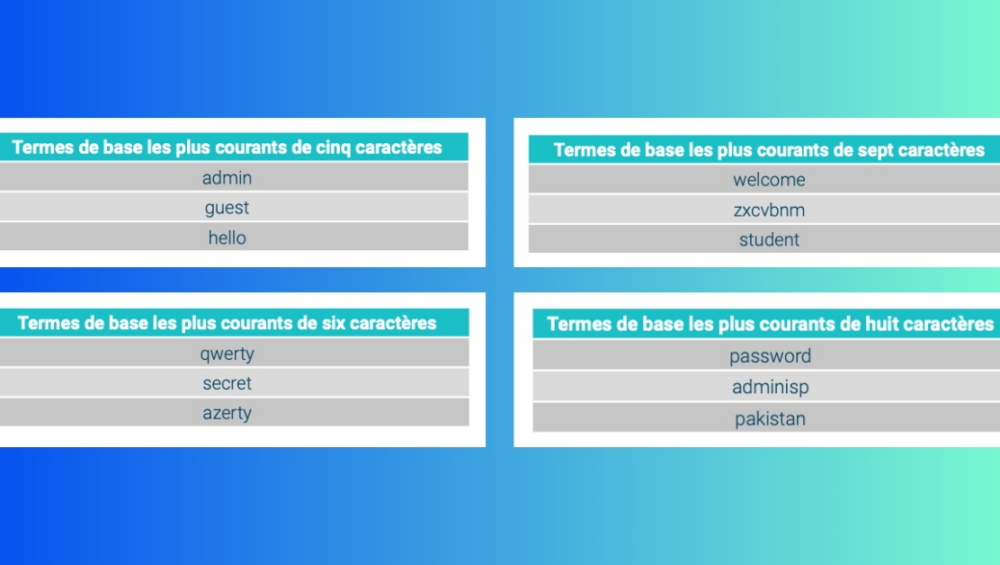

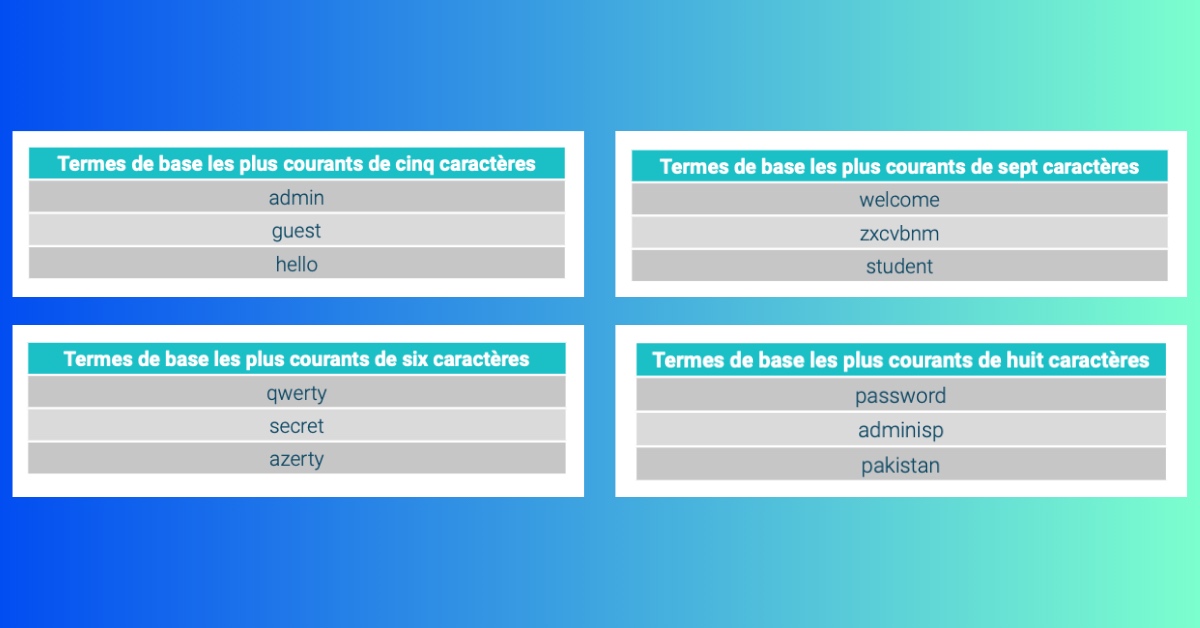

Sur le milliard d’identifiants volés analysés, Specops remarque que des mots de passe comme « admin », « password » ou « 123456 », « apparaissent encore avec une régularité déprimante ». En effet, parmi les cinq mots de passe les plus volés, on retrouve uniquement ces termes de base ou suite de chiffres.

Les cinq mots de passe les plus fréquemment volés :

- 123456 : volé 3,7 millions de fois,

- admin : volé 1,9 million de fois,

- 12345678 : volé 1,5 million de fois,

- password : volé 558 000 fois,

- Password : volé 474 000 fois.

D’ailleurs, qu’ils fassent 5, 6, 7 ou 8 caractères ne change pas grand-chose, comme le prouvent les tableaux ci-dessous, présentant les termes de base les plus couramment utilisés en tant que mots de passe.

Exigence de complexité ne rime pas forcément avec sécurité

Rien d’étonnant à voir des mots de passe aussi simplistes être instantanément craqués. Cependant, le rapport de Specops met en évidence le nombre élevé d’identifiants volés répondant aux « exigences de complexité standard », c’est-à-dire un minimum de huit caractères, une majuscule, un chiffre et un caractère spécial. Sur le milliard de mots de passe volés analysés, près d’un quart – 230 millions – correspondaient à ces normes de sécurité. Néanmoins, il convient de préciser que pour la plupart, il s’agit en fait de termes de base complexifiés pour répondre aux exigences, mais pas vraiment complexes car assez communs.

Specops met donc en lumière les principaux « mots de passe volés qui passeraient les règles de complexité dans de nombreuses organisations » :

- Pass@123

- P@ssw0rd

- Aa@123456

- Admin@123

- Aa123456@

- Pass@1234

- Abcd@1234

- Demo@123

- Password@123

- India@123

Il est ainsi conseillé aux organisations et entreprises le blocage des mots de passe faibles avec un dictionnaire d’exclusion personnalisé.

Les algorithmes de hachage ne sont pas infaillibles

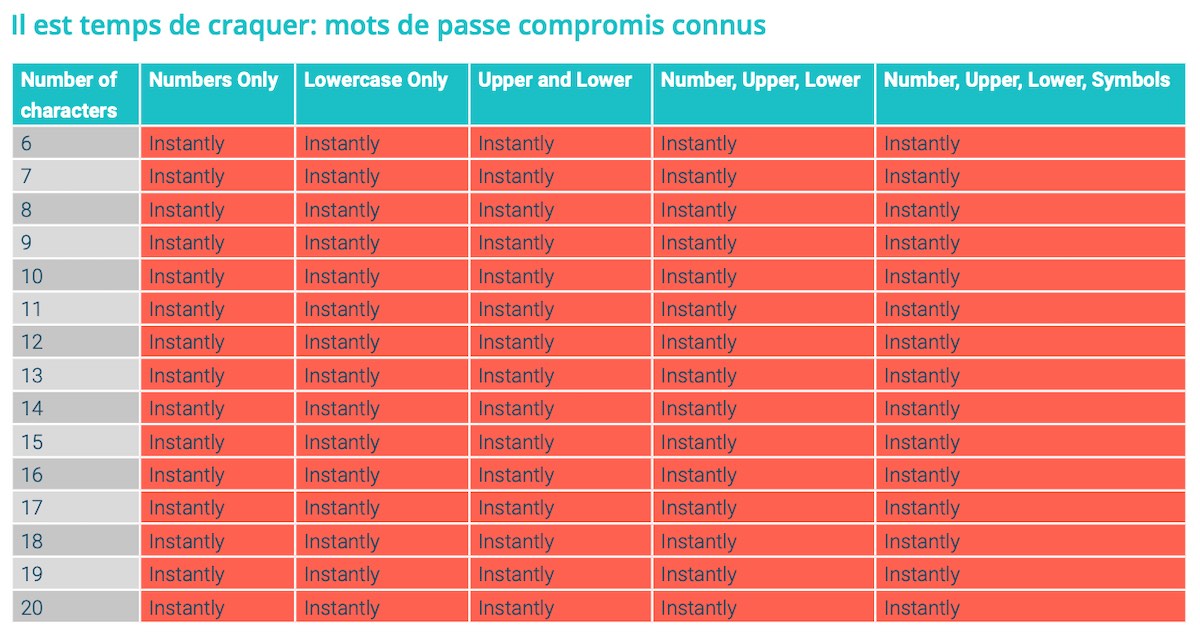

Tous les mots de passe cités précédemment seront craqués instantanément par des pirates. Mais même si une entreprise protège des identifiants avec un algorithme de hachage, permettant de rendre illisibles certaines données, il convient d’adopter des mots de passe, voire des phrases de passe, longues et complexes. Le tableau présenté en image de une indique par exemple le temps de craquage pour différents types de mots de passe, qu’ils soient longs, courts, composés ou non de lettres, chiffres, majuscule et caractères spéciaux. Ainsi, on remarque qu’avec l’algorithme de hachage nommé SHA-256, « relativement moderne » et « encore largement utilisé dans de nombreux environnements », n’importe quel mot de passe de 6 à 9 caractères est quasiment instantanément craqué.

Comme le précise Specops, « les attaquants préféreront toujours cibler les cibles faciles et les solutions de facilité ». En effet, « un hacker perdrait probablement son temps à essayer de casser un mot de passe long et complexe haché avec SHA-256 ». C’est pourquoi il convient d’encourager les utilisateurs finaux à adopter des identifiants longs et robustes. Cependant, « cet effort est réduit à néant si ces utilisateurs réutilisent ces mots de passe sur des appareils personnels, des sites ou des applications dotés d’une sécurité faible ». Vérifier les listes d’identifiants compromis est donc une nécessité pour les entreprises, sinon, le tableau présenté ci-dessous pourrait rapidement devenir une réalité.